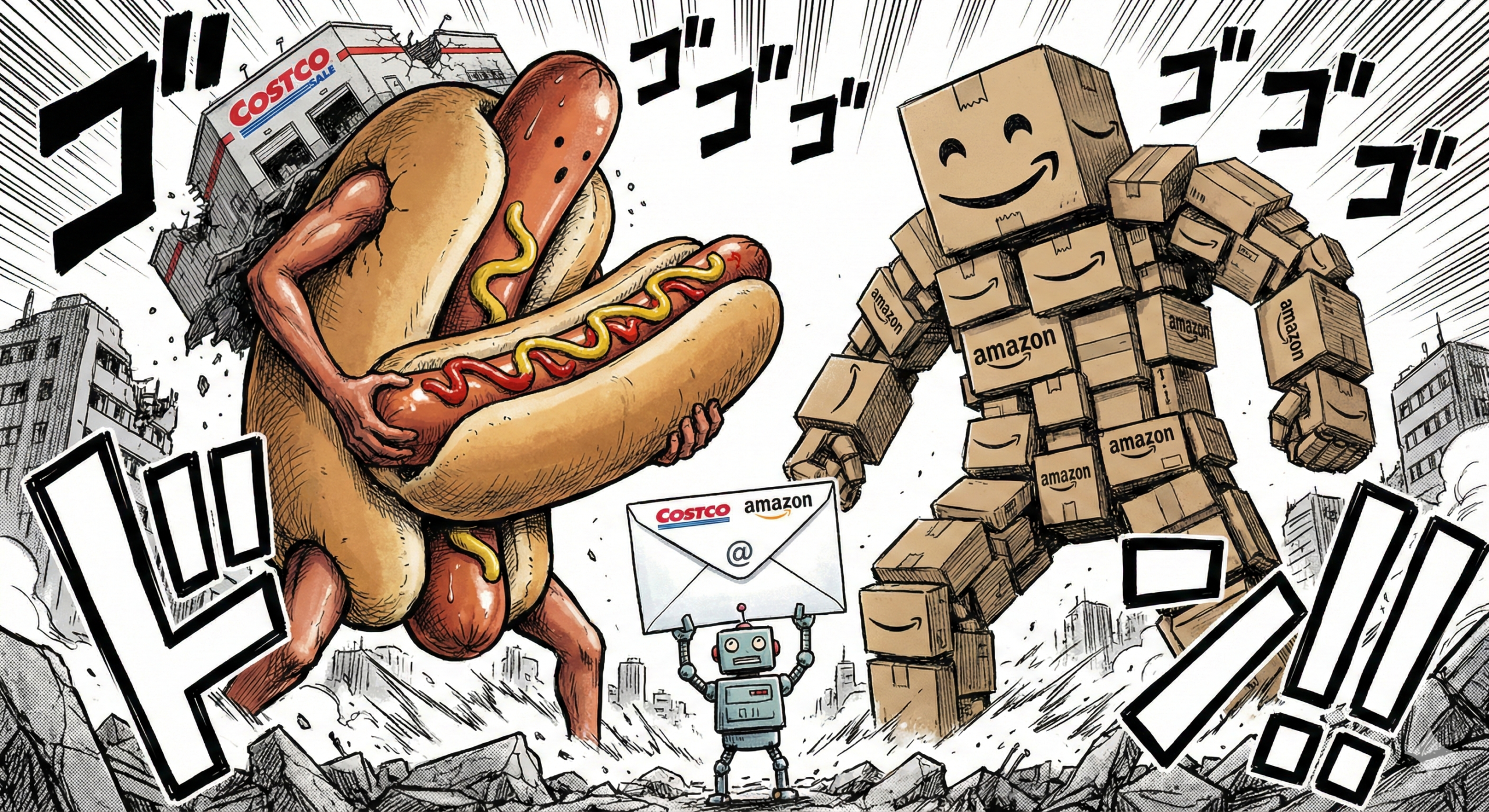

えっ、踏み台、デカすぎ…?

ボットが仕組んだ、史上最大の「共喰い(カニバリズム)」大決戦

【種族名】 業界越境・ライバル寄生種

(学名:Pseudo-Amazon Mutiny-Retailer)

巨大倉庫店「コストコ」そして、オンライン通販の皇帝「Amazon」。 本来であれば、流通業界の覇権を争う宿命のライバル同士が、あろうことかボットの手によって「不気味な握手」を交わしてしまいました。

今回の標本は、Amazonのアカウント停止を警告する内容でありながら、その送信ルート(Return-Path)に costcojapan[.]jp という、あまりにも場違いな権威を背負って現れました。ホットドッグを食べながらAmazonの注文を確認するような、現代人のライフスタイルを皮肉ったかのような個体です。

ボットの鳴き声(本文引用)

送信元表示名: Amazon.co.jp

件名: Amazonアカウント利用制限のお知らせ

送信元アドレス: amazon-co[.]jp-Fp1w[at]costcojapan[.]jp (※Return-Pathにコストコが居座る異常事態)「Amazonをご利用いただきありがとうございます。お客様のアカウントに異常な活動が検出されました。……」

(※本文は至極真っ当なAmazon擬態ですが、裏側のパケットに刻まれたコストコの刻印が、このメールが「偽造品」であることを雄弁に物語っています。ライバル企業のサーバーを勝手に借りて警告を送る。その無神経さには、ある種の清々しさすら感じます。)

標本データ(テクニカル・ログ)

【生態分析】

送信元のReturn-Pathに、日本国内のコストコ公式ドメイン costcojapan[.]jp が堂々と刻まれています。これはコストコのメールサーバー、あるいはドメイン管理権限が攻撃者に侵害され、Amazonを装うスパムの「発射台」として悪用されたことを示しています。業界を代表する巨大企業同士が、攻撃者の手によって強制的に「共演」させられた、極めて悪質な個体です。

【技術的考察:巨人の肩に乗るボット】

本個体の最も厄介な点は、コストコという巨大ドメインの「SPF認証」をパスして届いていることです。 これは、コストコが利用しているメール配信ASPや、外部のマーケティングサーバーが攻撃者に踏み台にされたことを意味します。攻撃者は「権威あるドメイン」から送信することで、GmailやOutlookの強力なスパムフィルタを正攻法で突破しています。

ボットは「Amazon」と「コストコ」が競合であることなど1ミリも理解していません。彼らにとって重要なのは、「SPFが通る、信頼された土俵(ドメイン)から放たれるかどうか」だけなのです。

- 認証状態: SPF: PASS / DKIM: NONE

- 推測される脆弱性: サードパーティ製マーケティングツール、またはSMTPリレーの設定不備

【ボットの狙い】

信頼性の高い「.jp」ドメイン、しかも誰もが知る大手小売企業のドメインを利用することで、スパムフィルターを突破し、受信者の警戒心を解くことが目的です。誘導先はAmazonを模した偽サイトで、ログイン情報と決済用カード情報を一網打尽にしようと画策しています。

- 標本番号: p-2026-0010

- 捕獲日: 2026.1月

- 擬態ターゲット: Amazon.co.jp

- 送信元ドメイン: xxxx-costcojapan[.]jp(日本のコストコ公式:乗っ取り)

- 送信元アドレス: amazon-co.jp を含む偽装ローカルパート

- 出身地: 日本国内(踏み台)

- 使用プラットフォーム: 国内企業向けメールサーバー

- 知能程度: 産業スパイ(見習い)レベル

- 寸評:ライバルを攻撃するなら、もう少しドメインの整合性を気にすべきです。コストコでAmazonギフト券を売っているからといって、サーバーまで共有しているわけではないのですよ。

鑑定結果

【鑑定ランク:一級標本】

「レジに並んでいる最中に、隣の店から万引きの疑いをかけられる」ような、理不尽極まりないミスマッチ。コストコの会員制という「安心感」を、Amazonの「危機感」を煽るために流用する。このデタラメなコラージュは、ボットの知能が「ブランドの概念」をまだ学習していない、過渡期の産物と言えるでしょう。

ウイルスバスターのご購入はこちら

安心を買いたい方へ

国内シェアNo.1の安心感は、ボットの脅威を退ける最強の御札となります。